¿Qué es FIPS 140-2?

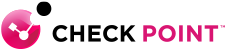

FIPS 140-2 es un estándar desarrollado por el National Institute of Standards and Technology (NIST) y Communications Security Establishment Canada (CSEC) para definir los requisitos que debe cumplir un modulo criptográfico usado para proteger información sensible. Es uno de los certificados de seguridad mas importantes relacionados con el campo de la criptografía que hará que tu producto sea más competitivo en el mercado.

Este estándar se requiere para validar los módulos criptográficos que van a ser usados por las Agencias Federales de los gobiernos de EEUU y Canada, considerando que un modulo criptográfico puede ser cualquier hardware, software o firmware capaz de implementar una funciona criptográfica que se encuentre entre las Funciones Aprobadas de seguridad definidas por el NIST y el CSEC.

El estándar define cuatro niveles de seguridad (SL1, SL2, SL3 y SL4) que cubren 11 áreas relacionadas con el diseño y la implementación de un módulo criptográfico.

Por lo general, los fabricantes son los encargados de generar la documentación que se debe enviar a los laboratorios encargados de llevar a cabo la evaluación para cumplir con los requisitos de FIPS 140-2 teniendo en cuenta los requisitos del documento Derived Test Requirements (DTR) y el documento Implementation Guidance (IG). Por tanto, si el fabricante no posee una cultura de certificación de seguridad, puede verse sobrepasado por la ingente cantidad de documentación a generar para pasar la evaluación, así como para implementar cambios inesperados en sus productos.

Según nuestra experiencia, las dudas que abordan a los fabricantes e la mayoría de los casos, tienen como consecuencia largos retrasos en el desarrollo y certificación del módulo, llegando a ser imposible en algunos casos.

No lo dude, llámenos y le daremos información adicional sobre la consultoría de FIPS 140-2. Nuestro equipo de expertos en evaluaciones le dará la asistencia necesaria para que su módulo sea validado con éxito.

Proceso de validación FIPS 140-2

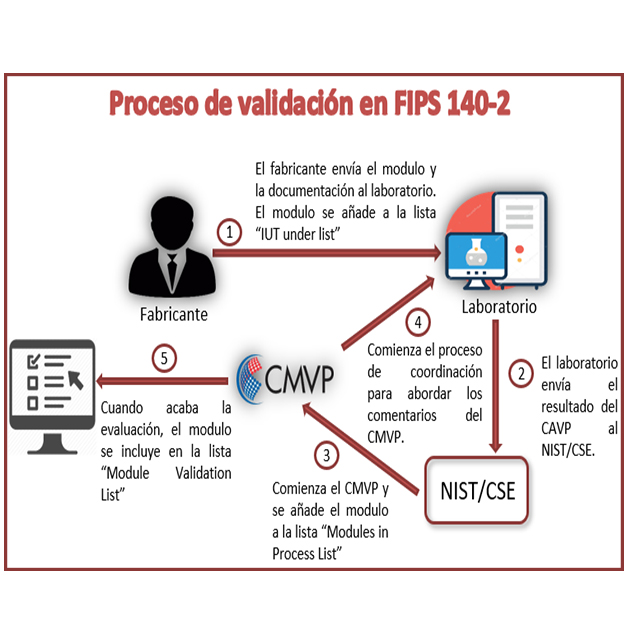

En primer lugar, el proceso de validación consiste en la validación de los Algoritmos Criptográficos Aprobados por parte del laboratorio usando el Criptographic Algorithm Validaiton Program (CAVP) usando una batería de test para verificar que la correcta operación criptográfica del módulo. En segundo lugar, cuando se ha pasado el CAVP, se procede con la validación completa del módulo por parte del NIST/CSEC usando el Cryptographic Module Validation Program (CMVP).

El proceso de validación de FIPS 140-2 afecta principalmente al vendedor y al laboratorio. El NIST y el CSEC son los encargados de revisar el informe emitido por el laboratorio para asegurar que el CAVP se ha pasado con éxito y que la documentación y el diseño del módulo cumplen con el estándar.

El primer paso es conseguir que el módulo se incluya en la lista “Cryptographic Module Validation Program FIPS 140-2 Implementation Under List” la cualmuestra las IUT que van a ser testeadas por un laboratorio. Para que el módulo se incluya en la lista, el fabricante deberá entregar el paquete de documentación al laboratorio.

Una vez el laboratorio ha finalizado el proceso de test, el módulo se incluye en la lista “Cryptographic Module Validation Program FIPS 140-2 Modules in Process List” a la espera de que la documentación y el informe emitido por el laboratorio sea revisado por el NIST/CSEC.

Finalmente, tan pronto como se finalice la validación del módulo, este se incluye en la lista “FIPS 140-2 Cryptographic Validation List”.

Después de un GAP análisis, nuestro equipo le acompañará durante el proceso de evaluación completo, comenzando por identificar el nivel de seguridad a cumplir, que partes del módulo se encuentran dentro del objetivo de la evaluación, que servicios y algoritmos criptográficos debe implementar y que estados debe contener su Modelo de Estados Finitos en función de las funciones criptográficas implementadas. Además, escribiremos el paquete de documentación completo compuesto por la Security Policy, Finite State Model, Functional Specification y el Configuration Item List.

Consúltenos sin compromiso acerca de nuestro servicio de consultoría FIPS 140-2 y consiga que su producto se evaluado con éxito reduciendo el tiempo de validación y consiguiendo una buena oferta basada en nuestra experiencia y reconocimiento como consultores valorados por los laboratorios.

Ellos ya han confiado en nosotros. ¡Hablemos!

¿Qué ofrecemos?

Análisis de deficiencias

Comprobamos el estado actual de su producto y su documentación informándole sobre los cambios que debe realizar antes de pasar por el proceso de desarrollo/certificación.

Este servicio es muy interesante en FIPS 140-2 dado que los Módulos Criptográficos deben cumplir unos requisitos específicos y tener una clara comprensión de los mismos, evitando problemas en las últimas etapas del desarrollo.

Consultoría

Si necesita que su módulo criptográfico sea validado FIPS 140-2 podemos ofrecerle el máximo soporte durante el proceso para conseguirlo.

Escribir una Política de Seguridad o una Máquina de Estado Finito no es una tarea trivial si no está acostumbrado.

Formación

¿Necesita su equipo adquirir más conocimientos en FIPS 140-2? Podemos ofrecerle formación personalizada.

Tras la formación, su equipo podrá redactar la documentación FIPS 140-2 por su cuenta.